Chaque jour, nos activités en ligne laissent des traces numériques qui, mises bout à bout, constituent notre identité digitale. Selon les derniers chiffres de Cybermalveillance.gouv.fr, les demandes d'assistance liées à l'usurpation d'identité et au piratage de comptes ont connu une hausse significative, représentant désormais une part majeure des incidents signalés par les particuliers. Face à cette réalité, la protection de vos données n'est plus une option technique, mais une nécessité pour naviguer sereinement.

Protéger ses données ne signifie pas s'isoler du monde numérique, mais adopter des réflexes simples et structurés. Il s'agit de comprendre où circulent vos informations et comment verrouiller les accès essentiels pour éviter que votre vie privée ne devienne une vulnérabilité.

Dans ce guide, nous vous proposons des étapes concrètes pour reprendre le contrôle : de la sécurisation de vos accès à la gestion de votre empreinte numérique, afin de transformer la complexité de la cybersécurité en une tranquillité quotidienne.

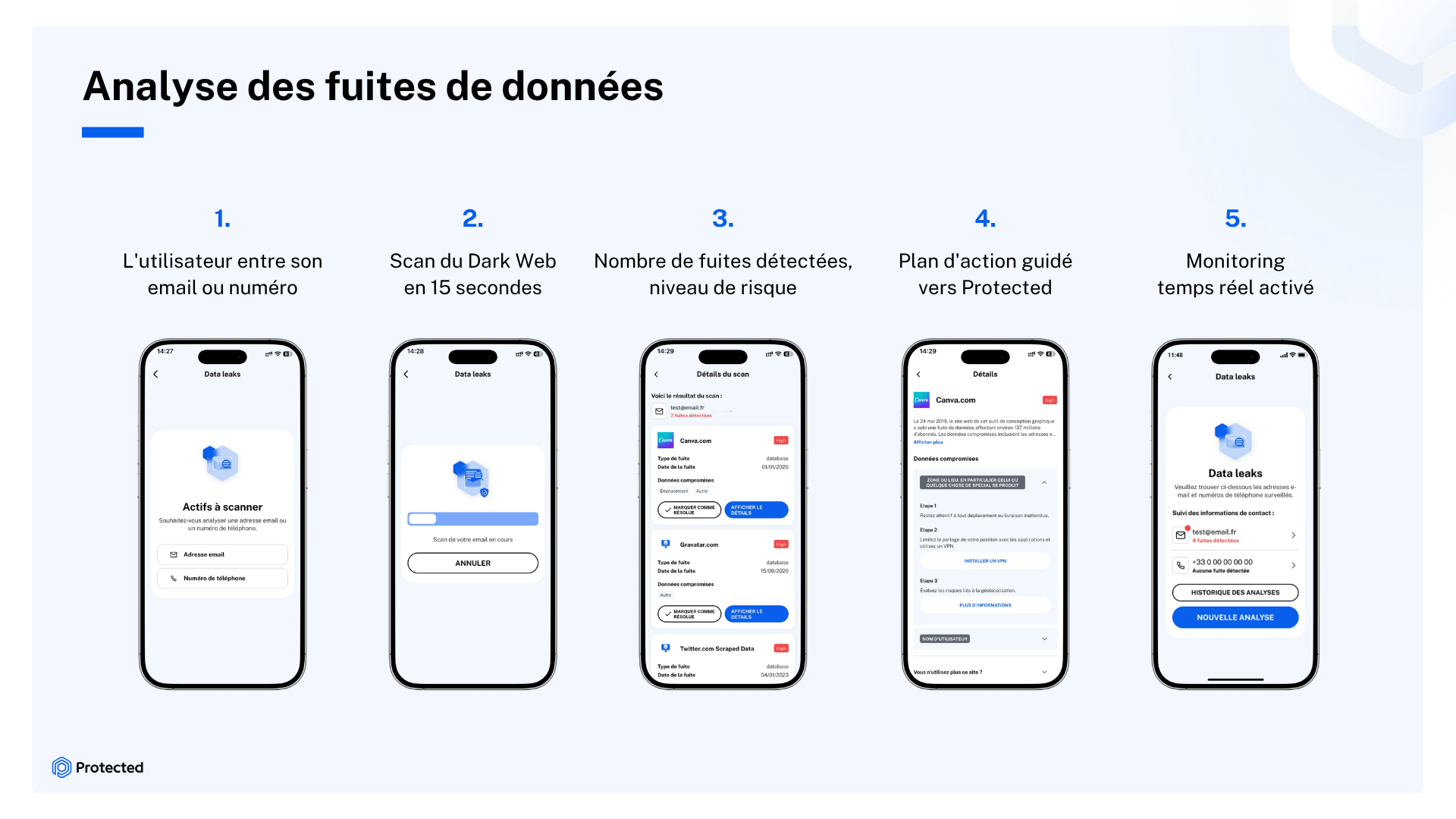

Anticipez les menaces avec l'alerte de fuite de données

Reprendre le contrôle commence par un état des lieux de votre présence numérique. La solution Protected intègre une technologie native de veille de fuites de données qui analyse les bases de données compromises et vous partage l'origine de ces fuites lorsqu'elles sont observées.

L'application vous permet, étape par étape, d'obtenir toutes les informations nécessaires pour supprimer et protéger vos données :

- Lancez un diagnostic immédiat : L'utilisateur entre son adresse email ou son numéro de téléphone pour démarrer l'analyse.

- Scannez le Dark Web : La recherche s'effectue en seulement 15 secondes pour identifier les incidents majeurs.

- Analysez la compromission : Le scan identifie précisément l'origine de la fuite, comme la marque concernée , la date de l'incident et la nature des données compromises.

- Évaluez le risque : L'application affiche le nombre de fuites détectées et qualifie le niveau de danger afin de prioriser les actions.

- Bénéficiez d'un accompagnement proactif : Des solutions concrètes, comme l'installation d'un VPN ou d'un gestionnaire de mots de passe, sont proposées pour sécuriser vos comptes.

Par ailleurs, la solution fonctionne en continu pour analyser les menaces émergentes et alerte le particulier dès qu'une nouvelle fuite est détectée.

Automatisez la suppression de vos données personnelles

Une fois le constat d'une exposition établi, l'étape suivante consiste à agir directement sur la source du risque en exerçant votre droit à l'effacement, garanti par le RGPD européen.

Protected simplifie cette démarche technique et administrative, souvent dissuasive pour un particulier, en l'intégrant nativement au sein de son interface.

- Sélectionnez l'entreprise concernée : vous pouvez choisir une entité parmi une liste de services référencés ou solliciter l'ajout d'une entreprise spécifique qui ne serait pas encore présente.

- Utilisez un cadre juridique standardisé : l'application génère automatiquement un email de demande de suppression pré-rédigé selon les standards du RGPD, garantissant ainsi la validité et la précision de votre requête.

- Validez vos informations en un clic : après avoir vérifié vos données personnelles (nom, prénom et adresse email), vous pouvez visualiser l'aperçu du message avant de confirmer l'envoi définitif au service concerné.

Cette approche permet de réduire durablement votre empreinte numérique en reprenant la main sur les informations détenues par des tiers. Toutefois, lorsque des données nuisibles sont déjà diffusées publiquement, une intervention spécialisée devient nécessaire pour restaurer votre image.

Sécurisez votre e-réputation sur le long terme

Le nettoyage préventif ne suffit pas toujours lorsque des contenus nuisibles sont déjà publiés ou en cas d'usurpation d'identité. Pour ces situations critiques, Protected déploie une garantie e-réputation.

Ici, l'assistance humaine devient le pilier central de la protection :

- Sollicitez l'aide d'experts : Un Cybermaster prend directement en charge le particulier par téléphone pour l'accompagner dans ses démarches technologiques ou juridiques si une garantie s’applique.

- Agissez sur les contenus : En cas d'atteinte avérée, la garantie permet de demander la suppression ou l'enfouissement des contenus portant préjudice à votre image.

- Appuyez-vous sur des partenaires de confiance : Cette prestation est délivrée par des partenaires assurantiels reconnus, tels que Groupama et CFDP.Une fois votre situation stabilisée par nos experts, le maintien de cette sérénité repose sur l'adoption de bons réflexes au quotidien.

Adoptez des réflexes pour une sécurité numérique durable

La sécurité de vos données ne repose pas sur un acte héroïque, mais sur la régularité de gestes simples. En intégrant ces quelques habitudes à votre quotidien, vous réduisez considérablement votre exposition aux risques tout en gagnant en tranquillité d'esprit.

- Nettoyez votre messagerie : Supprimez les mails anciens et désabonnez-vous des newsletters inutiles pour limiter le stockage sur des serveurs énergivores et réduire les risques de phishing.

- Protégez vos connexions : Utilisez un Wi-Fi sécurisé (via un VPN) pour vos échanges de données sensibles plutôt que la 4G ou 5G, plus consommatrice en énergie.

- Sécurisez vos mots de passe : Ne portez plus la charge mentale de vos mots de passe. Utilisez un gestionnaire dédié qui génère des clés robustes et uniques pour chaque service. C'est l'outil indispensable pour être alerté instantanément si l'un de vos identifiants est compromis sur le web.

- Activez la double authentification (2FA) : Partout où cela est possible, ajoutez une deuxième étape de validation pour vos comptes critiques (banque, impôts, mails). C'est aujourd'hui la barrière la plus efficace pour stopper net une tentative d'intrusion, même si votre mot de passe a été dérobé.

Vous souhaitez savoir si vous êtes concerné par une ou plusieurs fuites de données ? Ou sécurisez votre vie digitale au quotidien ? N’hésitez pas à tester notre application avec une inscription rapide en ligne sur ce lien !

.svg)